Kattava opas webhotellinkäyttäjälle

Sisällysluettelo

- Mitä SSL- ja TLS-salaus tarkoittavat?

- HTTPS-salaus ja sen merkitys

- Miten tunnistat salatun sivuston?

- SSL-sertifikaattityypit ja niiden erot

- Webhotelli ja SSL/TLS-salaus nykyään

- SNI – miten jaettu salaus toimii?

- Let’s Encrypt ja ilmaiset sertifikaatit webhotellissa

- TLS-versiot: miksi TLS 1.3 on tärkeä?

- Parhaat käytännöt webhotellin SSL/TLS-asetuksissa

- SSL/TLS ja hakukoneoptimointi (SEO)

- Käytännön esimerkki: SSL-salauksen hyödyntäminen SEO:ssa

- Yhteenveto

- Lähteet

Mitä SSL- ja TLS-salaus tarkoittavat?

SSL (Secure Sockets Layer) ja TLS (Transport Layer Security) ovat salausprotokollia, joiden tehtävänä on suojata verkon yli kulkevaa liikennettä kahden osapuolen – kuten verkkosivuston ja kävijän selaimen – välillä. Vaikka termiä ”SSL” käytetään edelleen yleisesti arkikielessä, käytännössä nykyaikaiset verkkoyhteydet käyttävät TLS-protokollaa. SSL on teknisesti vanhentunut ja korvattu TLS:llä, mutta ”SSL-sertifikaatti” on vakiintunut termi, jota käytetään myös TLS-pohjaisten varmenteiden yhteydessä.

Yksinkertaistetusti salaus toimii niin, että selain ja palvelin suorittavat ensin niin sanotun kättelyn (handshake), jossa ne sopivat salausavaimista ja -algoritmeista. Tämän jälkeen kaikki siirrettävä tieto – lomakkeiden tiedot, salasanat, maksutiedot ja muu sisältö – kulkee salattuna, eikä sitä voida lukea kolmansien osapuolien toimesta.

Hyvä tietää: Vuonna 2025 lähes kaikki webhotellien sivustot toimivat jo HTTPS-yhteydellä. Salaamattomia HTTP-sivustoja pidetään epäluotettavina, ja selaimet varoittavat niistä aktiivisesti.

HTTPS-salaus ja sen merkitys

HTTPS (Hypertext Transfer Protocol Secure) on HTTP-protokollan suojattu versio, jossa tiedonsiirto salataan TLS-kerroksella. HTTPS-yhteys varmistaa kolme keskeistä asiaa:

Luottamuksellisuus: Kävijän ja palvelimen välinen tieto on salattua, joten ulkopuoliset eivät pääse lukemaan siirrettävää dataa. Tämä on erityisen tärkeää verkkokauppojen maksutiedoille, kirjautumislomakkeille ja muille arkaluontoisille tiedoille.

Eheys: Salaus varmistaa, ettei siirrettävää dataa voida muokata matkalla. Ilman salausta hyökkääjä voisi esimerkiksi muuttaa sivuston sisältöä tai lisätä haitallista koodia.

Todennus: SSL/TLS-sertifikaatti todistaa, että sivusto on se, joka se väittää olevansa. Tämä suojaa kävijöitä esimerkiksi tietojenkalastelulta (phishing).

Nykyaikaisessa webhotellitoiminnassa HTTPS ei ole enää valinnainen lisäominaisuus – se on perusvaatimus. Selaimet kuten Chrome ja Firefox merkitsevät salaamattomat HTTP-sivustot näkyvästi ”Ei turvallinen” -varoituksella, mikä karkottaa kävijöitä ja heikentää sivuston uskottavuutta.

Miten tunnistat salatun sivuston?

SSL/TLS-salausta käyttävän sivuston tunnistaa osoiteriviltä, jossa osoite alkaa https://-etuliitteellä tavanomaisen http://-osoitteen sijaan. Useimmat selaimet näyttävät myös pienen lukkokuvakkeen osoiterivillä. Lukkoa klikkaamalla saa lisätietoja sertifikaatista, kuten sen myöntäjän, voimassaoloajan ja salausprotokollaan liittyvät tiedot.

Joskus selain saattaa varoittaa sivuston salauksessa olevista puutteista, vaikka sertifikaatti olisi asennettu oikein. Tämä johtuu tyypillisesti sekoitetusta sisällöstä (mixed content): sivuston koodissa on viittauksia resursseihin – kuten kuviin, tyylitiedostoihin tai skripteihin – jotka ladataan suojaamattoman HTTP-yhteyden kautta. Ratkaisu on varmistaa, että kaikki sivuston resurssit ladataan HTTPS-protokollan kautta. Tämä on yleinen virhe etenkin WordPress-sivustoilla, joissa kolmannen osapuolen lisäosat tai teeman asetukset saattavat viitata HTTP-osoitteisiin.

SSL-sertifikaattityypit ja niiden erot

SSL/TLS-salaus perustuu varmenteisiin eli sertifikaatteihin, jotka todistavat sivuston identiteetin. Sertifikaatteja myöntävät varmenneviranomaiset (Certificate Authority, CA), kuten DigiCert, Sectigo, Let’s Encrypt ja GlobalSign. Sertifikaatit jaetaan validointitason mukaan kolmeen päätyyppiin:

| Sertifikaattityyppi | Validointitaso | Käyttötarkoitus | Esimerkki webhotellissa |

|---|---|---|---|

| DV (Domain Validated) | Verkkotunnus varmennetaan | Blogit, pienet sivustot, henkilökohtaiset sivut | Let’s Encrypt -ilmaissertifikaatti, cPanelin AutoSSL |

| OV (Organization Validated) | Organisaation tiedot tarkistetaan | Yritysten verkkosivut, palvelusivustot | Webhotellin lisäpalveluna hankittava sertifikaatti |

| EV (Extended Validation) | Perusteellinen yrityksen tarkistus | Verkkokaupat, pankit, viranomaispalvelut | Erikseen hankittava premium-sertifikaatti |

Näiden lisäksi on Wildcard-sertifikaatteja, jotka kattavat pääverkkotunnuksen ja kaikki sen aliverkkotunnukset (esim. *.esimerkki.fi), sekä Multi-Domain (SAN) -sertifikaatteja, joilla voidaan suojata useita eri verkkotunnuksia yhdellä sertifikaatilla.

On teknisesti mahdollista käyttää salausta myös ilman varmennetta, mutta tällöin selaimet varoittavat kävijöitä puuttuvasta sertifikaatista. Käyttö ilman virallista sertifikaattia soveltuu ainoastaan sisäisiin kehitysprojekteihin ja testausympäristöihin.

Webhotelli ja SSL/TLS-salaus nykyään

Webhotellien SSL-tuki on muuttunut merkittävästi viime vuosina. Aiemmin SSL-sertifikaatin käyttöönotto edellytti lähes aina omaa dedikoitua IP-osoitetta, koska palvelin ei osannut määritellä oikeaa sertifikaattia jaetussa ympäristössä ennen salatun yhteyden muodostamista. Tämä johtui siitä, että TLS-kättely tapahtuu ennen kuin selain lähettää HTTP-pyynnön, jossa kohdedomaini ilmoitetaan.

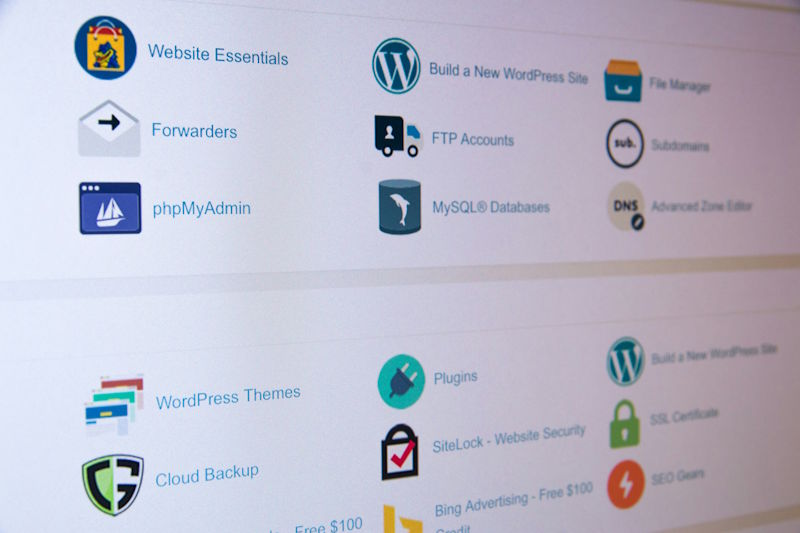

Nykyään tilanne on täysin eri. SNI-tekniikan (Server Name Indication) yleistymisen ja ilmaisten Let’s Encrypt -sertifikaattien ansiosta SSL/TLS on vakiopalvelu lähes kaikissa webhotelleissa. Useimmat webhotellipalvelut tarjoavat automaattisen SSL-sertifikaatin asennuksen ja uusimisen ilman lisäkustannuksia. cPanelin AutoSSL ja Plesk-hallintapaneelin Let’s Encrypt -integraatio hoitavat sertifikaattien hallinnan automaattisesti.

Käytännön esimerkki webhotellissa: Kun lisäät uuden verkkotunnuksen cPanel-pohjaiseen webhotelliin, AutoSSL-toiminto hakee ja asentaa automaattisesti Let’s Encrypt DV-sertifikaatin kyseiselle verkkotunnukselle sekä sen www-alidomainille. Sertifikaatti uusitaan automaattisesti 60–90 päivän välein ilman käyttäjän toimenpiteitä.

SNI – miten jaettu salaus toimii?

SNI (Server Name Indication) on TLS-protokollan laajennus, joka ratkaisi yhden webhotellitoiminnan suurimmista ongelmista: miten tarjota yksilöllinen SSL-sertifikaatti jokaiselle verkkosivustolle, kun sadat sivustot jakavat saman IP-osoitteen?

SNI toimii niin, että selain ilmoittaa kättelyn alkuvaiheessa, mihin verkkotunnukseen se haluaa yhdistää. Palvelin osaa tämän perusteella valita oikean sertifikaatin kymmenistä tai sadoista samalla IP-osoitteella olevista sivustoista. Tämä on verrattavissa HTTP/1.1:n nimipohjaiseen virtuaalipalvelintekniikkaan, mutta sovellettuna salattuun yhteyteen.

SNI:n edut webhotellissa:

Saman IP-osoitteen jakaminen satojen sivustojen kesken pitää kustannukset alhaisina. Jokainen sivusto saa oman sertifikaattinsa ilman lisämaksua dedikoidusta IP-osoitteesta. Tämä on mahdollistanut sen, että SSL/TLS-salaus on nykyään käytännössä ilmaista kaikille webhotellin käyttäjille.

Yhteensopivuus: Aiemmin SNI-tekniikka ei ollut yhteensopiva kaikkien selainten kanssa. Vuonna 2025 tämä ei ole enää ongelma – kaikki nykyaikaiset selaimet, käyttöjärjestelmät ja mobiililaitteet tukevat SNI:tä täysin. Vain erittäin vanhat selaimet (kuten Internet Explorer 6 tai varhaiset Android-versiot) eivät tue tekniikkaa, mutta näiden käyttäjämäärät ovat käytännössä olemattomia.

Edistyneempi tekniikka – Encrypted Client Hello (ECH): TLS 1.3:n myötä on kehitetty ECH-tekniikka (aiemmin tunnettu nimellä ESNI), joka salaa koko TLS-kättelyn alkuvaiheessa lähetetyn Client Hello -viestin. Perinteisessä SNI:ssä kohdedomaini näkyy kättelyn aikana selkokielisenä, mutta ECH piilottaa myös tämän tiedon ulkopuolisilta tarkkailijoilta. Cloudflare ja Firefox tukevat ECH:ta jo tuotantokäytössä.

Let’s Encrypt ja ilmaiset sertifikaatit webhotellissa

Let’s Encrypt on voittoa tavoittelematon varmenneviranomainen (CA), joka on mullistanut SSL-sertifikaattien saatavuuden tarjoamalla täysin ilmaisia, automaattisesti uusittavia DV-sertifikaatteja. Let’s Encryptin sertifikaatit ovat yhtä turvallisia kuin vastaavat maksulliset DV-sertifikaatit – ne käyttävät samaa vahvaa salausta.

Käytännössä lähes kaikki nykyaikaiset webhotellipalvelut integroivat Let’s Encryptin tai vastaavan ilmaisen sertifikaattipalvelun (kuten ZeroSSL) suoraan hallintapaneeliinsa. Tyypillinen toteutus webhotellissa:

cPanel-pohjaisissa webhotelleissa AutoSSL asentaa ja uusii sertifikaatit automaattisesti jokaiselle lisätylle verkkotunnukselle. Plesk-hallintapaneelissa Let’s Encrypt -laajennus toimii vastaavasti, ja useimmat palveluntarjoajat kuten SiteGround, Hostinger ja DreamHost tarjoavat yhden klikkauksen SSL-asennuksen.

Let’s Encryptin sertifikaatit ovat voimassa 90 päivää kerrallaan. Lyhyt voimassaoloaika parantaa tietoturvaa, koska se pakottaa sertifikaattien säännöllisen uusimisen ja vähentää kompromissoituneen sertifikaatin väärinkäytön riskiä. Automaattinen uusiminen hoitaa tämän ilman käyttäjän toimenpiteitä. Vuonna 2025 Let’s Encrypt on alkanut tarjota myös entistä lyhyempiä sertifikaatteja turvallisuuden parantamiseksi.

Huomio: Vaikka Let’s Encrypt -sertifikaatit riittävät teknisesti useimpiin käyttötarkoituksiin, ne eivät tarjoa organisaatio- tai laajennetun validoinnin (OV/EV) ominaisuuksia. Verkkokaupat ja yritykset, jotka haluavat korostaa luotettavuuttaan, voivat harkita maksullista OV- tai EV-sertifikaattia.

TLS-versiot: miksi TLS 1.3 on tärkeä?

TLS-protokollasta on useita versioita, ja niiden turvallisuustasot eroavat merkittävästi toisistaan. Vuonna 2025 webhotellin tulisi tukea vähintään TLS 1.2:ta ja mieluiten myös TLS 1.3:a:

| Protokolla | Tila | Suositus webhotellissa |

|---|---|---|

| SSL 2.0 ja 3.0 | Vanhentunut, tunnetut haavoittuvuudet | Poistettava käytöstä kokonaan |

| TLS 1.0 ja 1.1 | Vanhentunut, selaintuki poistettu | Poistettava käytöstä kokonaan |

| TLS 1.2 | Turvallinen nykyaikaisilla salauksilla | Pidettävä käytössä varavaihtoehtona |

| TLS 1.3 | Uusin, nopein ja turvallisin | Ensisijainen – otettava käyttöön |

TLS 1.3 on merkittävä parannus edeltäjäänsä nähden. Se vähentää kättelyn vaatimat edestakaisen liikenteen kierrokset yhteen (TLS 1.2 vaatii kaksi), mikä nopeuttaa sivuston latautumista erityisesti mobiiliverkoissa ja pitkien etäisyyksien yli. TLS 1.3 tukee ainoastaan moderneja ja turvalliseksi todettuja salausalgoritmeja, pakottaa forward secrecyn käytön oletuksena ja yksinkertaistaa konfiguraatiota poistamalla vanhentuneet asetukset.

Webhotellissa TLS 1.3:n hyödyt näkyvät konkreettisesti nopeampana Time to First Byte (TTFB) -arvona ja parempana sivuston suorituskykynä, mikä vaikuttaa positiivisesti sekä käyttäjäkokemukseen että hakukonesijoituksiin.

Parhaat käytännöt webhotellin SSL/TLS-asetuksissa

Pelkkä SSL-sertifikaatin asentaminen ei riitä – oikea konfiguraatio on yhtä tärkeää. Seuraavat käytännöt varmistavat, että webhotellin salaus on ajan tasalla ja toimii optimaalisesti:

1. Pakota HTTPS kaikille sivuille

Kaikki HTTP-liikenne tulee ohjata automaattisesti HTTPS-versioon käyttäen 301-uudelleenohjausta. Tämä voidaan toteuttaa .htaccess-tiedostossa (Apache) tai palvelimen konfiguraatiossa (Nginx). Useimmat webhotellin hallintapaneelit tarjoavat tähän helpon asetuksen.

2. Ota käyttöön HSTS (HTTP Strict Transport Security)

HSTS-otsake kertoo selaimelle, että sivuston tulee aina käyttää HTTPS-yhteyttä. Tämä estää ns. downgrade-hyökkäykset ja poistaa ylimääräisen uudelleenohjausviiveen toistuvilla vierailuilla. Suositeltu asetus on: Strict-Transport-Security: max-age=31536000; includeSubDomains; preload.

3. Varmista mixed content -puhtaus

Kaikki sivuston resurssit – kuvat, CSS, JavaScript, fontit ja upotukset – tulee ladata HTTPS-protokollan kautta. Sekoitettu sisältö heikentää salauksen luotettavuutta ja aiheuttaa selainvaroituksia.

4. Aktivoi OCSP Stapling

OCSP Stapling nopeuttaa sertifikaatin voimassaolon tarkistusta, koska palvelin liittää varmennetiedon suoraan TLS-kättelyyn. Tämä säästää selaimen erilliseltä kyselyltä varmenneviranomaiselle ja parantaa sivuston latausnopeutta.

5. Hyödynnä HTTP/2 ja HTTP/3

Modernit HTTP-protokollat vaativat käytännössä HTTPS-yhteyden ja tarjoavat merkittäviä suorituskykyetuja. HTTP/2 mahdollistaa useiden pyyntöjen rinnakkaisen käsittelyn, ja HTTP/3 (QUIC-pohjaisena) parantaa suorituskykyä erityisesti mobiiliverkoissa vähentämällä viiveitä pakettihäviöissä.

6. Testaa säännöllisesti

Käytä SSL Labs Server Test -työkalua (ssllabs.com) tarkistaaksesi salauskonfiguraation tilan. Tavoittele A+ -luokitusta. Testi paljastaa vanhentuneet protokollat, heikot salauskirjastot ja muut ongelmakohdat.

SSL/TLS ja hakukoneoptimointi (SEO)

Google vahvisti vuonna 2014, että HTTPS on virallinen hakukonesijoitussignaali. Vuonna 2025 SSL/TLS-salauksen merkitys SEO:lle on suurempi kuin koskaan, ja se vaikuttaa hakusijoituksiin useilla eri tavoilla:

Suora rankingsignaali: HTTPS on yksi Googlen vahvistetuista sijoitustekijöistä. Vaikka se ei yksinään nosta sivustoa kärkeen, se voi olla ratkaiseva ero tasaväkisessä kilpailutilanteessa kahden muuten samantasoisen sivuston välillä.

Käyttäjäkokemus ja sivukokemus (Page Experience): HTTPS on osa Googlen Page Experience -signaaleja yhdessä Core Web Vitals -mittareiden, mobiiliystävällisyyden ja turvallisen selauksen kanssa. Nämä tekijät vaikuttavat yhdessä siihen, miten Google arvioi sivuston käyttäjäkokemusta.

Kävijöiden luottamus ja käyttäytymissignaalit: Selaimen ”Ei turvallinen” -varoitus kasvattaa välitöntä poistumista sivustolta (bounce rate). Korkea poistumisprosentti on negatiivinen signaali Googlelle ja viittaa siihen, ettei sivusto tarjoa kävijöille arvoa. HTTPS-sivusto puolestaan lisää luottamusta ja voi parantaa klikkausprosenttia hakutuloksissa.

Liikenteen seuranta: HTTPS-sivustojen välinen liikenne säilyttää viittaustiedot (referral data) analytiikkatyökaluissa. Jos liikenne kulkee HTTPS-sivustolta salaamattomalle HTTP-sivustolle, viittaustieto häviää, mikä vaikeuttaa markkinoinnin ja SEO:n analysointia.

Suorituskyvyn paraneminen: TLS 1.3 ja HTTP/2-protokollan vaatima HTTPS voivat itse asiassa nopeuttaa sivustoa verrattuna vanhaan salaamattomaan HTTP-yhteyteen. Nopeampi sivusto tarkoittaa parempia Core Web Vitals -tuloksia, mikä on suora sijoitustekijä.

Käytännön esimerkki: SSL-salauksen hyödyntäminen SEO:ssa

Esimerkki: Pienyrityksen verkkokaupan siirtyminen HTTPS:ään

Lähtötilanne: Suomalainen pienyritys pyörittää verkkokauppaa webhotellissa. Sivusto toimii HTTP-yhteydellä, ja Google Chrome näyttää varoituksen ”Ei turvallinen” osoiterivillä. Sivusto on jäänyt hakutuloksissa kilpailijoiden taakse.

Toimenpiteet:

1. Webhotellin hallintapaneelista aktivoidaan Let’s Encrypt -ilmaissertifikaatti yhdellä klikkauksella.

2. .htaccess-tiedostoon lisätään 301-uudelleenohjaus kaikesta HTTP-liikenteestä HTTPS-versioon.

3. Google Search Consoleen lisätään sivuston HTTPS-versio uutena ominaisuutena.

4. XML-sivukartta päivitetään viittaamaan HTTPS-osoitteisiin ja lähetetään uudelleen Googleen.

5. Kaikki sisäiset linkit ja kanonisoidut URL-osoitteet päivitetään HTTPS-muotoon.

6. HSTS-otsake otetaan käyttöön, jotta selaimet muistavat käyttää aina HTTPS-yhteyttä.

7. Tarkistetaan SSL Labs -testillä, että konfiguraatio on A+ -tasolla ja TLS 1.3 on käytössä.

Vaikutukset SEO:on:

Selaimen turvallisuusvaroitus poistuu, mikä parantaa kävijöiden luottamusta ja vähentää poistumisprosenttia. Google tunnistaa sivuston turvalliseksi ja antaa sille pienen mutta merkittävän rankingboostin. Sivuston nopeus paranee HTTP/2-tuen myötä, mikä näkyy parempina Core Web Vitals -arvoina. Viittaustiedot analytiikassa tarkentuvat, kun HTTPS-to-HTTPS-liikenne säilyttää referrer-tiedot. Kokonaisuutena orgaaninen liikenne voi kasvaa useita prosentteja kuukauden sisällä siirtymästä.

Tärkeää muistaa: SSL-sertifikaatti on nykyään SEO:n perusedellytys, ei kilpailuetu. Ilman HTTPS-yhteyttä sivusto menettää sijoituksia aktiivisesti. Sertifikaatin kanssa sivusto on samalla viivalla kilpailijoiden kanssa – ja voi erottua muilla SEO-tekijöillä, kuten laadukkaalla sisällöllä ja teknisellä optimoinnilla.

Yhteenveto

SSL/TLS-salaus on nykyaikaisen verkkosivuston ehdoton perusedellytys. Webhotellinkäyttäjän näkökulmasta tilanne on parantunut merkittävästi viime vuosina: ilmaiset Let’s Encrypt -sertifikaatit, automaattinen asennus ja uusiminen, SNI-tekniikan täysi selaintuki sekä TLS 1.3:n suorituskykyedut ovat tehneet salauksesta helppoa ja kustannustehokasta.

Varmista, että webhotellissasi on käytössä vähintään TLS 1.2 ja mieluiten TLS 1.3, että kaikki liikenne ohjataan HTTPS-yhteyteen, ja että sertifikaatit uusiutuvat automaattisesti. Nämä perusasiat kuntoon laittamalla rakennat turvallisen pohjan sekä kävijöiden luottamukselle että hakukonenäkyvyydelle.

Lähteet

- SSL Labs – SSL and TLS Deployment Best Practices. github.com/ssllabs/research/wiki

- Let’s Encrypt – Free TLS Certificates. letsencrypt.org

- Cloudflare – What is SNI? How TLS Server Name Indication works. cloudflare.com/learning/ssl/what-is-sni/

- Cloudflare – Encrypt it or lose it: how encrypted SNI works. blog.cloudflare.com/encrypted-sni/

- Wikipedia – Server Name Indication. en.wikipedia.org/wiki/Server_Name_Indication

- SSL.com – SSL/TLS Best Practices for 2023. ssl.com/guide/ssl-best-practices/

- DCHost – SSL/TLS Protocol Updates: What To Change On Your Servers And When. dchost.com/blog

- ThousandEyes – Optimizing Web Performance with TLS 1.3. thousandeyes.com/blog

- Serverion – Ultimate Guide to SSL/TLS Optimization. serverion.com

- Webstacks – HTTPS and SEO: Secure Site, Improve Rankings. webstacks.com/blog

- NameSilo – Link Between SSL and SEO Performance in 2025. namesilo.com/blog

- Zenarmor – SSL/TLS Implementation Best Practices. zenarmor.com

- DigiCert – TLS Best Practices Guide. digicert.com

- Google Webmaster Central Blog (2014) – HTTPS as a ranking signal. searchengineland.com